Vorstellung von Sicherheitsbewertungen fÞr kettenÞbergreifende BrÞcken â Navigation an der Blockchai

Das Wesen von Sicherheitsratings fÞr BrÞcken Þber Handelsketten hinweg

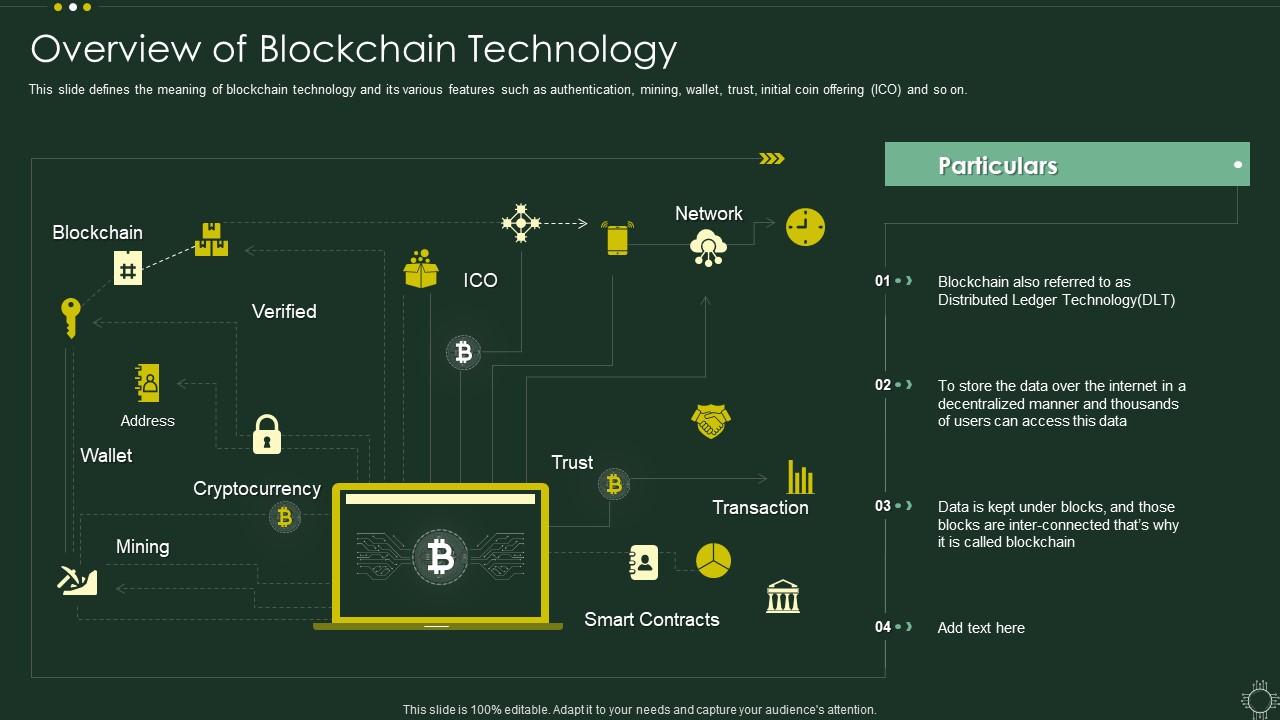

In der dynamischen Welt der Blockchain-Technologie haben sich Cross-Chain-Bridges als zentrale Elemente etabliert, die die InteroperabilitÃĪt verschiedener Blockchain-Netzwerke ermÃķglichen. Diese Bridges fungieren als Schnittstellen, die den nahtlosen Transfer von Assets, Daten und Smart Contracts zwischen unterschiedlichen Blockchains gewÃĪhrleisten und so ein stÃĪrker integriertes und kohÃĪrentes dezentrales Ãkosystem fÃķrdern.

Cross-Chain-BrÞcken verstehen

Im Zentrum von Cross-Chain-Bridges steht das Konzept der InteroperabilitÃĪt, das es verschiedenen Blockchain-Netzwerken ermÃķglicht, miteinander zu kommunizieren und Transaktionen durchzufÞhren. Diese InteroperabilitÃĪt ist entscheidend fÞr die Entwicklung dezentraler Finanzdienstleistungen (DeFi), bei denen Nutzer VermÃķgenswerte und Dienstleistungen Þber verschiedene Plattformen hinweg nutzen mÃķchten, ohne auf eine einzelne Blockchain beschrÃĪnkt zu sein. Cross-Chain-Bridges erreichen dies durch den Einsatz ausgefeilter kryptografischer Verfahren und Konsensalgorithmen, um sichere Verbindungen zwischen Blockchains herzustellen.

Die Bedeutung von Sicherheitsratings

In dieser vernetzten Welt ist Sicherheit von hÃķchster Bedeutung. Cross-Chain-Bridges, die als Gateways zwischen verschiedenen Blockchains fungieren, sind bevorzugte Ziele fÞr Angreifer, die SicherheitslÞcken ausnutzen wollen. Hier kommen Sicherheitsbewertungen fÞr Cross-Chain-Bridges ins Spiel. Diese Bewertungen bieten eine umfassende Beurteilung der von verschiedenen Bridges implementierten SicherheitsmaÃnahmen und liefern Nutzern wichtige Einblicke in die Robustheit und ZuverlÃĪssigkeit jeder einzelnen Bridge.

Wichtige Bestandteile von Sicherheitsbewertungen

Sicherheitsbewertungen umfassen typischerweise mehrere SchlÞsselkomponenten, von denen jede eine entscheidende Rolle bei der Beurteilung des allgemeinen Sicherheitsstatus einer Cross-Chain-Bridge spielt:

Kryptografische Sicherheit: Die Grundlage der Sicherheit von Cross-Chain-Bridges bilden robuste kryptografische Protokolle. Diese Protokolle gewÃĪhrleisten die Vertraulichkeit, IntegritÃĪt und AuthentizitÃĪt von Transaktionen und Daten, die Þber Bridges Þbertragen werden. Fortschrittliche VerschlÞsselungsstandards und sichere Hash-Algorithmen bilden das Fundament dieser Sicherheitsebene.

Smart-Contract-Audits: Smart Contracts sind selbstausfÞhrende VertrÃĪge, deren Vertragsbedingungen direkt im Code verankert sind. Aufgrund ihrer zentralen Rolle bei der ErmÃķglichung von Cross-Chain-Transaktionen sind strenge Audits und grÞndliche Code-Reviews unerlÃĪsslich, um Schwachstellen zu identifizieren und zu beheben. Sicherheitsbewertungen spiegeln hÃĪufig die Ergebnisse dieser Audits wider und unterstreichen die Einhaltung bewÃĪhrter Verfahren in der Smart-Contract-Entwicklung durch die jeweilige Plattform.

Konsensmechanismen: Der von einer Cross-Chain-Bridge verwendete Konsensmechanismus hat maÃgeblichen Einfluss auf deren Sicherheit. Verschiedene Blockchains nutzen unterschiedliche Konsensalgorithmen wie Proof of Work (PoW), Proof of Stake (PoS) und andere. Das Zusammenspiel dieser Mechanismen mit der Architektur der Bridge bestimmt deren WiderstandsfÃĪhigkeit gegen Angriffe und ihre FÃĪhigkeit, die Sicherheit Þber verschiedene Blockchains hinweg zu gewÃĪhrleisten.

Reaktion auf SicherheitsvorfÃĪlle und Wiederherstellung: Ein umfassender Plan zur Reaktion auf SicherheitsvorfÃĪlle und robuste Wiederherstellungsprotokolle sind entscheidend, um die Auswirkungen von Sicherheitsverletzungen zu minimieren. Sicherheitsbewertungen beurteilen die Bereitschaft der BrÞcke, SicherheitsvorfÃĪlle zu erkennen, darauf zu reagieren und sich davon zu erholen, um minimale StÃķrungen und Datenverluste zu gewÃĪhrleisten.

Transparenz und gute UnternehmensfÞhrung: Transparenz in BetriebsablÃĪufen und bei den Governance-Praktiken schafft Vertrauen bei den Nutzern. Bei Sicherheitsbewertungen wird hÃĪufig die Transparenz der BrÞcke hinsichtlich der Offenlegung von SicherheitsmaÃnahmen, Vorfallsberichten und Aktualisierungen berÞcksichtigt. Effektive Verwaltungsstrukturen, die Verantwortlichkeit und die Einbindung der Ãffentlichkeit fÃķrdern, tragen ebenfalls zur Sicherheitsbewertung einer BrÞcke bei.

Bewertung von Sicherheitsratings

Bei der Bewertung der Sicherheitsratings von Cross-Chain-Bridges spielen mehrere Faktoren eine Rolle:

Historische Leistung: Die Sicherheitshistorie der BrÞcke und ihre Reaktion auf vergangene SicherheitsvorfÃĪlle liefern wertvolle Erkenntnisse Þber ihre ZuverlÃĪssigkeit. Eine BrÞcke mit einer einwandfreien Sicherheitsbilanz und effektiven Mechanismen zur Reaktion auf VorfÃĪlle erzielt in der Regel hÃķhere Sicherheitsbewertungen.

Sicherheitsaudits und Zertifizierungen: UnabhÃĪngige Sicherheitsaudits und Zertifizierungen durch renommierte Unternehmen stÃĪrken die GlaubwÞrdigkeit der Sicherheitsaussagen einer BrÞcke. BrÞcken mit mehreren PrÞfberichten und Zertifizierungen erzielen hÃĪufig hÃķhere Sicherheitsbewertungen.

Feedback von Community und Entwicklern: Das Feedback der Community und der Entwickler, die die BrÞcke nutzen, liefert wertvolle Einblicke in deren Sicherheit aus der Praxis. Aktive und engagierte Communities warnen hÃĪufig frÞhzeitig vor potenziellen Schwachstellen und tragen so zur kontinuierlichen Verbesserung der BrÞcke bei.

Technologische Fortschritte: BrÞcken, die kontinuierlich innovativ sind und die neuesten Sicherheitstechnologien integrieren, weisen in der Regel hohe Sicherheitsbewertungen auf. Dies umfasst die Anwendung fortschrittlicher kryptografischer Verfahren, den Einsatz von maschinellem Lernen zur Bedrohungserkennung und die Integration mehrschichtiger Sicherheitsprotokolle.

Die Zukunft der Sicherheit von Cross-Chain-BrÞcken

Mit der Weiterentwicklung des Blockchain-Ãkosystems verÃĪndert sich auch die Landschaft der Sicherheit von kettenÞbergreifenden BrÞcken. ZukÞnftige Trends bei Sicherheitsbewertungen werden sich voraussichtlich auf Folgendes konzentrieren:

Dezentrale Sicherheitsmodelle: Dezentrale Sicherheitsmodelle, die auf gemeinschaftlich getragenen Sicherheitspraktiken und geteilter Verantwortung basieren, werden an Bedeutung gewinnen. Diese Modelle verbessern die Sicherheit durch kollektive Wachsamkeit und geteilte Erkenntnisse.

InteroperabilitÃĪtsstandards: Die Entwicklung standardisierter Sicherheitsprotokolle fÞr Cross-Chain-Bridges fÃķrdert Konsistenz und InteroperabilitÃĪt Þber verschiedene Sicherheitsstufen hinweg. Die Standardisierung trÃĪgt zur Etablierung eines gemeinsamen Rahmens fÞr die Bewertung der Bridge-Sicherheit bei.

Fortschrittliche Bedrohungserkennung: Die Integration fortschrittlicher Technologien wie kÞnstlicher Intelligenz und maschinellem Lernen wird die Bedrohungserkennung und -abwehr revolutionieren. Diese Technologien ermÃķglichen es, potenzielle Sicherheitsbedrohungen proaktiv zu identifizieren und abzuwehren.

Regulatorische KonformitÃĪt: Da sich die regulatorischen Rahmenbedingungen fÞr Blockchain und KryptowÃĪhrungen weiterentwickeln, mÞssen Cross-Chain-Bridges die entsprechenden Standards einhalten. Sicherheitsbewertungen werden die Einhaltung regulatorischer Vorgaben zunehmend als kritische Komponente berÞcksichtigen, um sicherzustellen, dass die Bridges innerhalb rechtlicher und ethischer Grenzen agieren.

Abschluss

Sicherheitsbewertungen von Cross-Chain-Bridges spielen eine zentrale Rolle im Blockchain-Ãkosystem und liefern wichtige Erkenntnisse Þber den Sicherheitsstatus von Bridges, die die InteroperabilitÃĪt zwischen verschiedenen Blockchain-Netzwerken ermÃķglichen. Durch das VerstÃĪndnis der wichtigsten Komponenten von Sicherheitsbewertungen und deren Auswertung anhand historischer Daten, Audits, Community-Feedback und technologischer Fortschritte kÃķnnen Nutzer fundierte Entscheidungen Þber die Bridges treffen, denen sie vertrauen. Da sich die Landschaft der Cross-Chain-BrÞcken stÃĪndig weiterentwickelt, werden sich zukÞnftige Trends bei Sicherheitsbewertungen voraussichtlich auf dezentrale Sicherheitsmodelle, InteroperabilitÃĪtsstandards, fortschrittliche Bedrohungserkennung und die Einhaltung gesetzlicher Vorschriften konzentrieren, um eine sicherere und stÃĪrker vernetzte Blockchain-Zukunft zu gewÃĪhrleisten.

Navigieren durch das komplexe Terrain der Sicherheitsbewertungen von BrÞcken Þber Handelsketten hinweg

Aufbauend auf dem grundlegenden VerstÃĪndnis der Sicherheitsbewertungen von Cross-Chain-BrÞcken, befasst sich dieser zweite Teil eingehender mit den KomplexitÃĪten und Nuancen, die die Sicherheitslandschaft von Cross-Chain-BrÞcken prÃĪgen. Wir werden fortgeschrittene SicherheitsmaÃnahmen, neu auftretende Bedrohungen und strategische AnsÃĪtze zur StÃĪrkung der BrÞckensicherheit untersuchen.

Erweiterte SicherheitsmaÃnahmen

Mit zunehmender Reife des Blockchain-Ãkosystems verbessern sich auch die SicherheitsmaÃnahmen, die von Cross-Chain-Bridges eingesetzt werden. Fortschrittliche Sicherheitsprotokolle und -technologien werden kontinuierlich entwickelt, um neu auftretende Bedrohungen und Schwachstellen zu beheben.

Quantenresistente Kryptographie: Mit dem Aufkommen des Quantencomputings sind traditionelle kryptographische Algorithmen gefÃĪhrdet. Quantenresistente Kryptographie, zu der gitterbasierte, hashbasierte und codebasierte Algorithmen gehÃķren, entwickelt sich zu einer entscheidenden SicherheitsmaÃnahme. Cross-Chain-Bridges, die quantenresistente kryptographische Verfahren einsetzen, kÃķnnen vor zukÞnftigen Quantenangriffen schÞtzen und so langfristige Sicherheit gewÃĪhrleisten.

Multi-Faktor-Authentifizierung (MFA): Die Implementierung der Multi-Faktor-Authentifizierung erhÃķht die Sicherheit, indem sie von Nutzern mehrere Authentifizierungsmethoden verlangt. MFA kann das Risiko unberechtigten Zugriffs deutlich reduzieren, selbst wenn eine Authentifizierungsmethode kompromittiert wird. Cross-Chain-Bridges, die MFA in ihre Sicherheitsprotokolle integrieren, verbessern die allgemeine Sicherheitslage.

Zero-Knowledge-Beweise (ZKPs): Zero-Knowledge-Beweise ermÃķglichen es einer Partei, einer anderen die Wahrheit einer Aussage zu beweisen, ohne zusÃĪtzliche Informationen preiszugeben. Diese Technologie ermÃķglicht sichere und vertrauliche Transaktionen Þber verschiedene Schnittstellen hinweg, ohne sensible Daten offenzulegen. Schnittstellen, die ZKPs nutzen, kÃķnnen die Vertraulichkeit und IntegritÃĪt von Transaktionen wahren und gleichzeitig die Einhaltung von Datenschutzbestimmungen gewÃĪhrleisten.

Homomorphe VerschlÞsselung: Homomorphe VerschlÞsselung ermÃķglicht Berechnungen mit verschlÞsselten Daten, ohne diese vorher zu entschlÞsseln. Diese Technologie ermÃķglicht sichere Datenverarbeitung und -analyse, ohne die Vertraulichkeit der Daten zu beeintrÃĪchtigen. Cross-Chain-Bridges mit homomorpher VerschlÞsselung erleichtern den sicheren Datenaustausch und die Datenverarbeitung Þber verschiedene Blockchains hinweg.

Neu auftretende Bedrohungen

Trotz fortschrittlicher SicherheitsmaÃnahmen sind Cross-Chain-Bridges weiterhin mit sich entwickelnden Bedrohungen konfrontiert. Um eine robuste Sicherheit zu gewÃĪhrleisten, ist es entscheidend, diesen Bedrohungen einen Schritt voraus zu sein.

Schwachstellen von Smart Contracts: Smart Contracts sind zwar leistungsstark, aber auch anfÃĪllig fÞr Schwachstellen wie Reentrancy-Angriffe, Integer-ÃberlÃĪufe und unzureichende Zugriffskontrolle. Angreifer nutzen diese Schwachstellen hÃĪufig aus, um Smart Contracts zu manipulieren und unbefugten Zugriff auf Gelder zu erlangen. Kontinuierliche Ãberwachung und strenge PrÞfungen von Smart Contracts sind daher unerlÃĪsslich, um diese Risiken zu minimieren.

Phishing- und Social-Engineering-Angriffe: Phishing- und Social-Engineering-Angriffe stellen weiterhin weit verbreitete Bedrohungen dar. Bei diesen Angriffen werden Nutzer dazu verleitet, sensible Informationen wie private SchlÞssel und Anmeldeinformationen preiszugeben. Cross-Chain-Bridges mÞssen daher umfassende Schulungsprogramme fÞr Nutzer implementieren und fortschrittliche Phishing-Erkennungsmechanismen einsetzen, um sie vor diesen Bedrohungen zu schÞtzen.

Denial-of-Service-Angriffe (DoS-Angriffe): DoS-Angriffe zielen darauf ab, die normale Funktion von Cross-Chain-Bridges durch Ãberlastung mit Datenverkehr zu stÃķren. Diese Angriffe kÃķnnen zu DienstausfÃĪllen und einem Vertrauensverlust bei den Nutzern fÞhren. Die Implementierung von Ratenbegrenzung, Datenverkehrsanalyse und Schutz vor verteilten Denial-of-Service-Angriffen (DDoS) ist unerlÃĪsslich, um sich vor DoS-Angriffen zu schÞtzen.

Sidechain-Angriffe: Sidechains, parallele Blockchains, die mit der Hauptkette interagieren, kÃķnnen anfÃĪllig fÞr Angriffe sein, die ihre Interaktionsmechanismen ausnutzen. Angreifer versuchen mÃķglicherweise, die Konsensmechanismen von Sidechains zu manipulieren, um die Hauptkette zu beeinflussen. Cross-Chain-Bridges mÞssen sichere Interaktionsprotokolle zwischen Sidechains und der Hauptkette gewÃĪhrleisten, um solche Angriffe zu verhindern.

Strategische AnsÃĪtze zur StÃĪrkung der BrÞckensicherheit

Tauchen Sie ein in die transformative Welt des Web3, wo Content-Erstellung auf finanziellen Erfolg trifft. Diese zweiteilige Serie untersucht, wie Kreative ihre Leidenschaft im digitalen Zeitalter in Gewinn verwandeln und bietet Einblicke und Strategien, um vom wachsenden Potenzial des Web3 zu profitieren.

Web3-Inhaltsboom: Der Beginn eines neuen digitalen Goldrausches

In der sich stetig wandelnden Internetlandschaft erleben wir einen monumentalen Wandel â eine digitale Renaissance, in der die Grenzen zwischen traditionellen und modernen Technologien verschwimmen und so ein fruchtbarer Boden fÞr beispiellose MÃķglichkeiten entsteht. Willkommen im Web3, einem Paradigma, in dem dezentrale Plattformen und Blockchain-Technologie die Art und Weise revolutionieren, wie Content-Ersteller ihre Arbeit verdienen, teilen und monetarisieren.

Die Entstehung von Web3:

Web3 ist mehr als nur ein Schlagwort; es ist eine revolutionÃĪre Bewegung, die die digitale Wirtschaft grundlegend verÃĪndert. Im Kern nutzt Web3 die Blockchain-Technologie, um dezentrale Netzwerke und Plattformen zu schaffen und so eine neue Ãra des Vertrauens, der Transparenz und der Kontrolle Þber die Daten einzuleiten. Anders als im herkÃķmmlichen Web, wo zentralisierte Unternehmen wie Google oder Facebook dominieren, ermÃķglicht Web3 den Nutzern, die Kontrolle Þber ihre Daten und digitalen VermÃķgenswerte zu behalten.

Content-Ersteller im Rampenlicht:

FÞr Content-Ersteller erÃķffnet Web3 unzÃĪhlige MÃķglichkeiten. Stellen Sie sich eine Welt vor, in der Ihre einzigartige Stimme, Ihre kÞnstlerische Vision, Ihr erzÃĪhlerisches Talent oder Ihre technische Expertise nicht nur Inhalte, sondern digitale GÞter mit realem Wert sind. In Web3 sind Kreative nicht nur passive Nutzer, sondern aktive Teilnehmer einer dezentralen Wirtschaft.

Monetarisierung ohne Grenzen:

Im traditionellen Web 2.0 basiert die Monetarisierung von Inhalten hÃĪufig auf Werbung, Abonnements oder Sponsoring â Mechanismen, die Urhebern oft einen erheblichen Teil ihrer Einnahmen entziehen. Web3 kehrt dieses Prinzip um und bietet Wege, die es Urhebern ermÃķglichen, die Eigentumsrechte zu behalten und direkt von ihrer Arbeit zu profitieren.

NFTs: Der neue Goldstandard:

Einer der faszinierendsten Aspekte des Web3 ist der Aufstieg von Non-Fungible Tokens (NFTs). NFTs sind einzigartige digitale VermÃķgenswerte, die mithilfe der Blockchain-Technologie verifiziert werden und es Kreativen ermÃķglichen, ihre Werke â ob Kunst, Musik, Videos oder sogar Tweets â zu tokenisieren. Diese Token sind unteilbar und kÃķnnen auf verschiedenen dezentralen MarktplÃĪtzen gekauft, verkauft und gehandelt werden. Der rasante Anstieg der NFT-VerkÃĪufe hat dazu gefÞhrt, dass Kreative mit etwas, das einst nur ein Hobbyprojekt war, Millionen verdient haben.

Dezentrale Plattformen: Kreative stÃĪrken:

Plattformen wie Audius, Hive und Steem ermÃķglichen es Kreativen, ihre Inhalte zu verbreiten und zu monetarisieren, ohne auf traditionelle Gatekeeper angewiesen zu sein. Audius beispielsweise ist eine dezentrale Musikstreaming-Plattform, die KÞnstler direkt basierend auf den Streamingzahlen ihrer Musik bezahlt. Hive, eine Blockchain-basierte Social-Media-Plattform, erlaubt es Nutzern, KryptowÃĪhrung fÞr ihre BeitrÃĪge, Kommentare und die Kuratierung von Inhalten zu verdienen.

Direkt von Ihrem Publikum verdienen:

Web3-Tools ermÃķglichen es Kreativen, Communities aufzubauen und direkt von ihrem Publikum zu verdienen. UnterstÞtzer kÃķnnen ihre LieblingskÞnstler Þber tokenbasierte Trinkgeldsysteme, Abonnementmodelle oder sogar Crowdfunding-Kampagnen fÃķrdern. Diese Methoden bieten nicht nur finanzielle UnterstÞtzung, sondern vertiefen auch die Verbindung zwischen Urheber und Publikum.

Intelligente VertrÃĪge: Die automatisierte Wirtschaft:

Smart Contracts sind selbstausfÞhrende VertrÃĪge, deren Bedingungen direkt im Code verankert sind. Im Web3 automatisieren Smart Contracts Zahlungen und stellen so sicher, dass Urheber genau dann und so bezahlt werden, wie sie es verdienen â ohne ZwischenhÃĪndler. Diese Transparenz und Effizienz revolutionieren die Monetarisierung von Inhalten.

Erfolgsgeschichten aus der Praxis:

Betrachten wir einige Beispiele aus der Praxis. Kevin Rose, ein bekannter Unternehmer und Investor, gehÃķrt zu den Pionieren der Web3-Bewegung. Er hat in zahlreiche Projekte investiert und diese unterstÞtzt, die die MÃķglichkeiten der Blockchain nutzen, um die Erstellung und Verbreitung von Inhalten zu demokratisieren. Eine weitere inspirierende Geschichte ist die von Beeple, dem DigitalkÞnstler, der seine NFT-Sammlung âEverydays: The First 5000 Daysâ fÞr die unglaubliche Summe von 69 Millionen US-Dollar verkaufte und damit den immensen Wert von NFTs eindrucksvoll unter Beweis stellte.

Die Zukunft ruft:

Mit der stÃĪndigen Weiterentwicklung von Web3 erÃķffnen sich fÞr Content-Ersteller grenzenlose MÃķglichkeiten. Dank Fortschritten in der Blockchain-Technologie kÃķnnen wir mit noch innovativeren Wegen zur Monetarisierung und Verbreitung von Inhalten rechnen. Dezentrale Finanzen (DeFi), Augmented Reality (AR) und Virtual Reality (VR) sind nur einige Bereiche, in denen die Verschmelzung von Web3 und Content-Erstellung bahnbrechende Entwicklungen hervorbringen kÃķnnte.

Abschluss:

Web3 ist mehr als nur ein Trend; es ist ein grundlegender Wandel in der Art und Weise, wie wir Inhalte erstellen, teilen und bewerten. FÞr Kreative bietet es die Chance, die Kontrolle zurÞckzugewinnen, direkt mit ihrem Publikum in Kontakt zu treten und auf bisher unvorstellbare Weise Geld zu verdienen. Wir stehen am Beginn dieses digitalen Booms, das Potenzial fÞr Reichtum und Innovation ist enorm â und die Reise hat gerade erst begonnen.

Web3-Inhaltsreichtumsboom: Die digitale Grenze nutzen

Das transformative Potenzial von Web3 entfaltet sich stetig und bietet Content-Erstellern beispiellose MÃķglichkeiten, in einer dezentralen digitalen Wirtschaft erfolgreich zu sein. Je tiefer wir in dieses digitale Feld vordringen, desto mehr Strategien und Tools werden wir entdecken, mit denen Sie Ihre Leidenschaft in ein profitables Unternehmen verwandeln kÃķnnen.

Nutzung der Blockchain fÞr die Inhaltsverwaltung:

Einer der Þberzeugendsten Aspekte von Web3 ist die Betonung von Eigentum und Kontrolle. Die Blockchain-Technologie stellt sicher, dass Urheber die tatsÃĪchliche Kontrolle Þber ihre digitalen Inhalte besitzen. Diese BestÃĪndigkeit steht im deutlichen Gegensatz zu traditionellen Webplattformen, auf denen Inhalte ohne jegliche MÃķglichkeit der Wiedergutmachung entfernt, verÃĪndert oder verloren gehen kÃķnnen. Durch die Nutzung der Blockchain kÃķnnen Urheber ihre Werke schÞtzen und sicherstellen, dass sie die damit verbundenen Rechte und Vorteile behalten.

Dezentrale Finanzen (DeFi) und Content-Monetarisierung:

DeFi revolutioniert Finanztransaktionen in der digitalen Welt und hat tiefgreifende Auswirkungen auf die Monetarisierung von Inhalten. Mit DeFi erhalten Kreative Zugang zu einer Vielzahl von Finanzinstrumenten wie Krediten, Sparprodukten und Versicherungen â ganz ohne auf traditionelle Banken angewiesen zu sein. Diese Finanzinstrumente helfen ihnen, ihre Einnahmen effektiver zu verwalten, in ihr Wachstum zu investieren oder sogar neue Projekte direkt zu finanzieren.

Die Rolle dezentraler autonomer Organisationen (DAOs):

DAOs sind Organisationen, die durch Smart Contracts auf einer Blockchain gesteuert werden. FÞr Content-Ersteller bieten DAOs ein neues Modell fÞr gemeinschaftlich getragene Projekte. Sie kÃķnnen gemeinsam mit ihren Followern DAOs grÞnden, in denen die Mitglieder Þber Projektrichtung, Finanzierung und sogar die Erstellung von Inhalten abstimmen kÃķnnen. Dieser demokratische Ansatz fÃķrdert nicht nur ein stÃĪrkeres Engagement der Community, sondern stellt auch sicher, dass die Vision des Erstellers mit den WÞnschen des Publikums Þbereinstimmt.

Aufbau von Gemeinschaften durch Web3:

Communities sind das RÞckgrat jeder erfolgreichen Content-Erstellung. Web3 ermÃķglicht die Entstehung lebendiger, engagierter und loyaler Communities rund um gemeinsame Interessen und Werte. Plattformen wie Discord, Telegram und sogar Blockchain-basierte Communities erlauben es Kreativen, exklusive Bereiche zu schaffen, in denen Fans interagieren, Feedback geben und ihre LieblingskÞnstler direkt unterstÞtzen kÃķnnen. Diese Communities lassen sich durch Mitgliedschaften, exklusive Inhalte oder tokenbasierte Anreize monetarisieren.

Neue Inhaltsformen erkunden:

Web3 beschrÃĪnkt sich nicht nur auf bestehende Inhaltsformen, sondern erschlieÃt auch neue, innovative Formate. Virtuelle Welten, Augmented-Reality-Erlebnisse und interaktives Storytelling sind nur einige Bereiche, in denen Web3 neue Wege beschreitet. Kreative kÃķnnen nun immersive Erlebnisse entwickeln, die das Publikum auf nie dagewesene Weise fesseln. Diese neuen Inhaltsformen lassen sich durch NFTs, virtuelle GÞter oder sogar abonnementbasierte ZugÃĪnge zu exklusiven Erlebnissen monetarisieren.

Monetarisierungsstrategien:

Um das volle Potenzial von Web3 auszuschÃķpfen, benÃķtigen Content-Ersteller einen vielschichtigen Ansatz zur Monetarisierung. Hier sind einige Strategien, die Sie in Betracht ziehen sollten:

Tokenisierte Inhalte: Die Tokenisierung von Inhalten bedeutet deren Umwandlung in NFTs, die gekauft, verkauft und gehandelt werden kÃķnnen. Dies beschrÃĪnkt sich nicht nur auf Kunst; es kann auch exklusive Einblicke hinter die Kulissen, personalisierte Nachrichten oder sogar den Zugang zu privaten Veranstaltungen umfassen.

Direkte UnterstÞtzung durch das Publikum: Mithilfe von Plattformen wie Patreon oder anderen Token-basierten Trinkgeldsystemen kÃķnnen Kreative ihren UnterstÞtzern exklusive Vorteile und Belohnungen anbieten. Diese direkte Beziehung fÃķrdert die LoyalitÃĪt und sichert ein regelmÃĪÃiges Einkommen.

Dezentrale MarktplÃĪtze: Inhalte direkt Þber dezentrale MarktplÃĪtze wie OpenSea, Rarible oder sogar Þber eigens entwickelte Plattformen verkaufen. Diese Plattformen bieten oft niedrigere TransaktionsgebÞhren als traditionelle MarktplÃĪtze.

NFT-SammlerstÞcke: Es werden limitierte NFTs erstellt, die einzigartige Vorteile bieten, wie exklusiven Zugang zu Inhalten, Merchandise-Artikeln oder sogar physischen Treffen. Diese SammlerstÞcke kÃķnnen hohe Preise erzielen und fÞr Aufsehen um die Marke des Erstellers sorgen.

Crowdfunding-Kampagnen: Tokenbasiertes Crowdfunding wird genutzt, um neue Projekte oder Erweiterungen zu finanzieren. Dies kann eine hervorragende MÃķglichkeit sein, sich eine Vorabfinanzierung zu sichern und gleichzeitig eine UnterstÞtzergemeinschaft aufzubauen, die am Erfolg des ProjektgrÞnders interessiert ist.

Der Weg nach vorn:

Da Web3 immer ausgereifter wird, ist es fÞr Kreative entscheidend, informiert und anpassungsfÃĪhig zu bleiben. Die digitale Landschaft verÃĪndert sich stÃĪndig, und wer flexibel reagieren und innovativ sein kann, wird erfolgreich sein. Hier sind einige Schritte fÞr den Einstieg:

Weiterbilden Sie sich: Grundkenntnisse Þber Blockchain, Smart Contracts und dezentrale Finanzen sind unerlÃĪsslich. Zahlreiche Online-Kurse, Webinare und Communities bieten Entwicklern Schulungen zu Web3 an.

Experimentieren Sie mit verschiedenen Tools: Scheuen Sie sich nicht, mit unterschiedlichen Tools und Plattformen zu experimentieren. Ob Sie NFTs erstellen, sich mit DAOs beschÃĪftigen oder DeFi erkunden â jede neue Erfahrung kann wertvolle Erkenntnisse liefern.

Bauen Sie Ihre Community auf: Eine starke, engagierte Community ist Ihr grÃķÃtes Kapital. Nutzen Sie soziale Medien, Foren und sogar Blockchain-eigene Communities, um Ihre Zielgruppe aufzubauen und zu pflegen.

Mobile-to-Earn â Ihr Smartphone als DePIN-Sensorknoten nutzen

Entfalten Sie Ihr Potenzial Verdienen in der neuen digitalen Wirtschaft_1_2