Verbesserung der Blockchain-Konnektivität – Absichtsbasierte Cross-Chain-Brücken für nahtlosen Asset

Im sich ständig weiterentwickelnden Umfeld der Blockchain-Technologie hat das Streben nach nahtloser Konnektivität und Integration zur Entstehung absichtsbasierter Cross-Chain-Brücken geführt. Diese bahnbrechenden Lösungen revolutionieren den Transfer von Vermögenswerten zwischen verschiedenen Blockchain-Netzwerken und eliminieren umständliche manuelle Schritte. Dieser Artikel beleuchtet die Funktionsweise, die Vorteile und das Potenzial absichtsbasierter Cross-Chain-Brücken und zeigt auf, wie sie die Welt der dezentralen Finanzen (DeFi) und darüber hinaus verändern.

Verständnis absichtsbasierter Cross-Chain-Brücken

Im Kern handelt es sich bei einer absichtsbasierten Cross-Chain-Brücke um einen ausgeklügelten Mechanismus, der die Übertragung digitaler Assets von einer Blockchain auf eine andere ermöglicht, ohne dass Zwischenhändler oder manuelle Eingriffe erforderlich sind. Diese Brücken funktionieren nach dem Prinzip der Absicht: Die Quell-Blockchain erkennt die Absicht des Nutzers, Assets netzwerkübergreifend zu transferieren, und leitet den Vorgang automatisch ein.

So funktioniert es

Der Prozess beginnt, sobald ein Nutzer seine Absicht äußert, Vermögenswerte von einer Blockchain auf eine andere zu übertragen. Diese Absicht wird dann an die Cross-Chain-Bridge weitergeleitet, die als Vermittler zwischen Quell- und Ziel-Blockchain fungiert. Die Bridge stellt sicher, dass der Vermögenswert sicher verpackt und in seine entsprechende Form auf der Ziel-Blockchain umgewandelt wird, wodurch die Übertragung reibungslos und effizient erfolgt.

Der entscheidende Vorteil von absichtsbasierten Cross-Chain-Bridges liegt in ihrer Automatisierung. Traditionelle Cross-Chain-Transfers erfordern oft mehrere manuelle Schritte, darunter das Einbinden, Überbrücken und Entpacken von Assets. Diese Prozesse sind nicht nur zeitaufwändig, sondern auch fehleranfällig und mit hohen Gebühren verbunden. Absichtsbasierte Bridges eliminieren diese manuellen Schritte und bieten Nutzern ein reibungsloses und unkompliziertes Erlebnis.

Die Vorteile absichtsbasierter Cross-Chain-Brücken

Effizienz und Geschwindigkeit: Intentbasierte Cross-Chain-Bridges reduzieren den Zeit- und Arbeitsaufwand für Asset-Transfers erheblich. Durch die Automatisierung des Prozesses ermöglichen diese Bridges nahezu sofortige Transfers und gewährleisten so, dass Nutzer ihre Assets mit minimalen Verzögerungen zwischen Blockchains transferieren können.

Kosteneffizienz: Einer der größten Nachteile herkömmlicher Cross-Chain-Transfers sind die hohen Kosten, die durch die mehrfachen Wrapping- und Unwrapping-Prozesse entstehen. Intent-basierte Bridges optimieren diese Vorgänge, senken die Transaktionsgebühren und machen Asset-Transfers erschwinglicher.

Benutzerfreundlich: Dank der automatisierten Funktionsweise von Intent-basierten Brücken ist der Cross-Chain-Transfer von Vermögenswerten äußerst benutzerfreundlich. Nutzer können Transfers mit wenigen Klicks initiieren, ohne die zugrundeliegenden technischen Details verstehen zu müssen.

Erhöhte Sicherheit: Cross-Chain-Bridges nutzen fortschrittliche kryptografische Verfahren, um die sichere Übertragung von Vermögenswerten zu gewährleisten. Durch die Verwendung sicherer Kanäle und Smart Contracts minimieren diese Bridges das Risiko von Betrug und Hacking und bieten Nutzern somit ein beruhigendes Gefühl der Sicherheit.

Interoperabilität: Intentbasierte Cross-Chain-Brücken fördern eine bessere Interoperabilität zwischen verschiedenen Blockchain-Netzwerken. Diese Interoperabilität ermöglicht es Nutzern, die Stärken mehrerer Blockchains zu nutzen und so neue Möglichkeiten für dezentrale Anwendungen (dApps) und DeFi-Protokolle zu erschließen.

Anwendungen in der Praxis

Die potenziellen Anwendungsgebiete von absichtsbasierten Cross-Chain-Brücken sind vielfältig und breit gefächert. Hier einige Beispiele dafür, wie diese innovativen Lösungen in der Praxis eingesetzt werden:

Dezentrale Finanzen (DeFi): DeFi-Plattformen benötigen häufig Vermögenswerte aus mehreren Blockchains, um umfassende Finanzdienstleistungen anbieten zu können. Intentbasierte Cross-Chain-Bridges ermöglichen es DeFi-Protokollen, Vermögenswerte aus verschiedenen Netzwerken nahtlos zu integrieren, wodurch die Liquidität erhöht und die Funktionalität erweitert wird.

NFT-Marktplätze: Nicht-fungible Token (NFTs) erfreuen sich auf verschiedenen Blockchains zunehmender Beliebtheit. Intent-basierte Brücken ermöglichen Nutzern den mühelosen Transfer von NFTs zwischen Blockchains, erleichtern so den plattformübergreifenden Handel und stärken das NFT-Ökosystem.

Cross-Chain-Kreditvergabe und -aufnahme: Kreditgeber und Kreditnehmer können über absichtsbasierte Schnittstellen auf ein breiteres Spektrum an Vermögenswerten in verschiedenen Blockchains zugreifen. Diese Interoperabilität ermöglicht flexiblere Kreditvergabe- und -aufnahmemöglichkeiten und fördert so die finanzielle Inklusion.

Gaming und Metaverse: Blockchain-basierte Gaming- und Metaverse-Plattformen erstrecken sich häufig über mehrere Blockchains. Intentbasierte Cross-Chain-Bridges ermöglichen es Spielern, Spielgegenstände, Währungen und Sammelobjekte zwischen verschiedenen Gaming-Ökosystemen zu transferieren und so das gesamte Spielerlebnis zu verbessern.

Zukunftsaussichten

Mit der fortschreitenden Entwicklung der Blockchain-Technologie steigt auch der Bedarf an nahtloser Interoperabilität zwischen verschiedenen Netzwerken. Intent-basierte Cross-Chain-Bridges spielen dabei eine Vorreiterrolle und bieten eine vielversprechende Lösung für die Herausforderungen des kettenübergreifenden Asset-Transfers.

Mit Blick auf die Zukunft können wir mit weiteren technologischen Fortschritten bei absichtsbasierten Brücken rechnen. Innovationen wie verbesserte Sicherheitsprotokolle, höhere Geschwindigkeit und Effizienz sowie eine breitere Netzwerkunterstützung werden die Rolle dieser Brücken im Blockchain-Ökosystem weiter festigen.

Darüber hinaus wird die Integration absichtsbasierter Cross-Chain-Brücken mit neuen Technologien wie dezentralen Orakeln und Blockchain-Interoperabilitätsprotokollen neue Innovationsmöglichkeiten eröffnen. Diese Fortschritte ermöglichen noch komplexere und ausgefeiltere Cross-Chain-Transaktionen und fördern so die Verbreitung dezentraler Anwendungen.

Abschluss

Intentbasierte Cross-Chain-Brücken stellen einen bedeutenden Fortschritt in der Blockchain-Interoperabilität dar. Durch die Automatisierung des Asset-Transfers zwischen verschiedenen Blockchains tragen diese innovativen Lösungen zu einer vernetzteren, effizienteren und zugänglicheren digitalen Wirtschaft bei. Mit der Weiterentwicklung dieser Technologie können wir einer Zukunft entgegensehen, in der nahtloser Asset-Transfer zum Standard wird und den Weg für eine wahrhaft integrierte und dezentrale Welt ebnet.

Technologische Grundlagen

Kernstück von absichtsbasierten Cross-Chain-Brücken sind hochentwickelte Technologien, die einen nahtlosen Asset-Transfer ermöglichen. Diese Brücken nutzen eine Kombination aus fortschrittlichen kryptografischen Verfahren, Smart Contracts und sicheren Kanälen, um die reibungslose und sichere Übertragung von Assets über verschiedene Blockchains hinweg zu gewährleisten.

Kryptografische Verfahren: Die Kryptographie spielt eine entscheidende Rolle beim Betrieb von Cross-Chain-Bridges. Durch den Einsatz fortschrittlicher kryptografischer Verfahren wie Public-Key-Kryptografie und digitaler Signaturen gewährleisten diese Brücken die Authentizität und Integrität von Vermögenstransfers. Kryptografische Techniken ermöglichen zudem das sichere Verpacken und Entpacken von Vermögenswerten und stellen sicher, dass diese korrekt zwischen Blockchains übertragen werden.

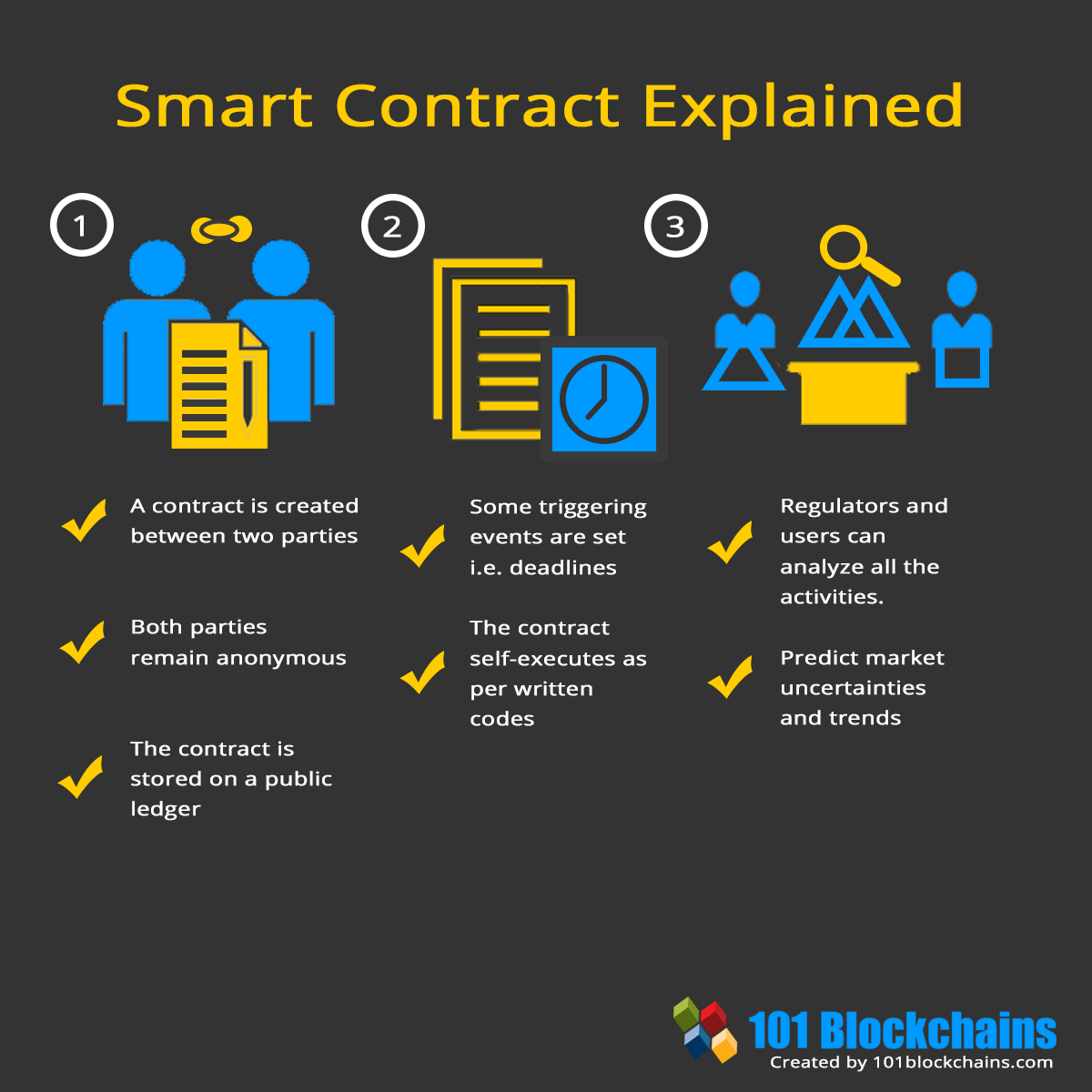

Smart Contracts: Smart Contracts sind selbstausführende Verträge, deren Vertragsbedingungen direkt im Code verankert sind. Im Kontext von Cross-Chain-Bridges automatisieren Smart Contracts den Prozess der Vermögensübertragung und führen die notwendigen Operationen aus, sobald die Absicht des Nutzers erkannt wird. Diese Automatisierung macht manuelle Eingriffe überflüssig, reduziert das Fehlerrisiko und steigert die Effizienz.

Sichere Kanäle: Cross-Chain-Bridges stellen sichere Kommunikationskanäle zwischen Quell- und Ziel-Blockchain her. Diese Kanäle gewährleisten, dass der Transfer von Vermögenswerten vor Abhören, Manipulation und anderen Cyberangriffen geschützt ist. Durch die Nutzung sicherer Kanäle wahren absichtsbasierte Bridges die Vertraulichkeit und Integrität von Vermögenstransfers.

Sicherheitsmaßnahmen

Sicherheit hat in der Welt der Blockchain oberste Priorität, und absichtsbasierte Cross-Chain-Bridges setzen eine Reihe von Sicherheitsmaßnahmen ein, um die Vermögenswerte der Benutzer zu schützen und die Integrität des Übertragungsprozesses zu gewährleisten.

Multi-Signatur-Wallets: Um unberechtigten Zugriff und Transaktionen zu verhindern, nutzen absichtsbasierte Bridges häufig Multi-Signatur-Wallets. Diese Wallets erfordern mehrere Genehmigungen für die Ausführung einer Transaktion und bieten so eine zusätzliche Sicherheitsebene. Durch die Kombination der Signaturen mehrerer Parteien reduzieren Multi-Signatur-Wallets das Risiko von Betrug und Hacking erheblich.

Zero-Knowledge-Beweise: Zero-Knowledge-Beweise sind kryptografische Protokolle, die es einer Partei ermöglichen, einer anderen die Wahrheit einer bestimmten Aussage zu beweisen, ohne zusätzliche Informationen preiszugeben. Im Kontext von Cross-Chain-Bridges können Zero-Knowledge-Beweise verwendet werden, um die Legitimität von Vermögenstransfers zu verifizieren, ohne sensible Daten offenzulegen. Diese Technik erhöht die Sicherheit und den Datenschutz bei Vermögenstransfers.

Bug-Bounty-Programme: Viele Cross-Chain-Bridge-Projekte beteiligen sich aktiv an Bug-Bounty-Programmen, um Sicherheitslücken zu identifizieren und zu beheben. Indem sie Sicherheitsforscher dazu anregen, Fehler zu finden und zu melden, tragen diese Programme zur Stabilität und Sicherheit der Bridge-Infrastruktur bei.

Auswirkungen auf dezentrale Finanzen (DeFi)

Intentbasierte Cross-Chain-Bridges haben einen transformativen Einfluss auf das DeFi-Ökosystem. Indem sie den nahtlosen Transfer von Vermögenswerten über verschiedene Blockchains hinweg ermöglichen, eröffnen diese Bridges neue Möglichkeiten für DeFi-Anwendungen und -Protokolle.

Verbesserte Liquidität: Cross-Chain-Bridges ermöglichen DeFi-Plattformen den Zugriff auf ein breiteres Spektrum an Assets, wodurch die Liquidität erhöht und die Effizienz von Liquiditätspools verbessert wird. Diese gesteigerte Liquidität führt zu wettbewerbsfähigeren Zinssätzen und einem insgesamt besseren Nutzererlebnis.

Erweiterte Funktionalität: Durch die Integration von Assets aus verschiedenen Blockchains können DeFi-Plattformen ein breiteres Spektrum an Finanzdienstleistungen anbieten. Nutzer können die Stärken unterschiedlicher Blockchains nutzen, um innerhalb eines einzigen DeFi-Ökosystems auf Kreditvergabe, Kreditaufnahme, Handel und andere Finanzprodukte zuzugreifen.

Die Zukunft gestalten: Zero-Knowledge-KI und Datenschutz bei Trainingsdaten

In einer Zeit, in der künstliche Intelligenz (KI) immer mehr in unseren Alltag Einzug hält, ist der Schutz sensibler Daten von größter Bedeutung. Das komplexe Training von KI-Modellen erfordert oft große Datensätze, die häufig vertrauliche oder geschützte Informationen enthalten. Dies birgt ein erhebliches Risiko von Datenlecks und -missbrauch. Hier kommen Zero-Knowledge-Proofs (ZKP) ins Spiel, eine bahnbrechende kryptografische Technik, die den Schutz der Privatsphäre von Trainingsdaten in der KI revolutionieren dürfte.

Das Wesen von Zero-Knowledge-Beweisen

Zero-Knowledge-Beweise (ZKP) sind ein faszinierendes Konzept der Kryptographie, das es einer Partei ermöglicht, einer anderen die Wahrheit einer Aussage zu beweisen, ohne dabei weitere Informationen preiszugeben. Vereinfacht ausgedrückt: Mit ZKP kann der Bewerbende beweisen, dass er einen Wert kennt, ohne Informationen über diesen Wert selbst preiszugeben. Dies geschieht durch eine Reihe von Interaktionen, die die Gültigkeit der Behauptung demonstrieren.

Wie ZKP funktioniert

Stellen Sie sich vor, Sie möchten beweisen, dass Sie das Passwort für einen sicheren Tresor besitzen, ohne das Passwort selbst preiszugeben. Mithilfe von ZKP können Sie eine Reihe von Fragen und Antworten beantworten, die den Prüfer davon überzeugen, dass Sie tatsächlich das Passwort besitzen, ohne es jemals zu verraten. Genau das leistet ZKP im Bereich der KI und des maschinellen Lernens.

Im Kontext des KI-Trainings kann ZKP eingesetzt werden, um zu überprüfen, ob ein Modell mit einem bestimmten Datensatz trainiert wurde, ohne den Datensatz selbst offenzulegen. Dies ermöglicht es Organisationen, die Leistungsfähigkeit von KI zu nutzen, ohne die Vertraulichkeit ihrer Daten zu gefährden.

Die Vorteile von ZKP für den Datenschutz bei KI-Trainingsdaten

1. Erhöhte Sicherheit: ZKP bietet einen robusten Mechanismus zum Schutz sensibler Daten und gewährleistet, dass selbst die Modellanbieter keinen Zugriff auf die vertraulichen Informationen haben. Dadurch wird das Risiko von Datenlecks oder -missbrauch eliminiert und Organisationen, die sensible Datensätze verarbeiten, erhalten absolute Sicherheit.

2. Möglichkeiten zur Zusammenarbeit: Mit ZKP können Organisationen bei KI-Projekten zusammenarbeiten, ohne ihre eigenen Datensätze teilen zu müssen. Dies eröffnet neue Wege für Partnerschaften und Forschung, fördert Innovationen und wahrt gleichzeitig die Datenintegrität.

3. Einhaltung von Vorschriften: In Zeiten immer strengerer Datenschutzbestimmungen bietet ZKP eine konforme Lösung für den Datenschutz. Sie stellt sicher, dass Unternehmen KI-Technologien nutzen können, ohne gegen Vorschriften wie die DSGVO oder HIPAA zu verstoßen.

4. Zukunftssichere KI-Entwicklung: Mit der Weiterentwicklung der KI steigt auch der Bedarf an sicheren Datenpraktiken. ZKP bietet einen skalierbaren und zukunftssicheren Ansatz für den Datenschutz und gewährleistet so eine sichere und ethische KI-Entwicklung.

Die Rolle von ZKP in der modernen KI-Entwicklung

Die Anwendung von ZKP in der KI ist nicht nur ein theoretisches Konzept, sondern findet zunehmend praktische Anwendung. Forscher und Entwickler untersuchen verschiedene Möglichkeiten, ZKP in Frameworks für maschinelles Lernen zu integrieren, um Modelle mit privaten Daten zu trainieren, ohne diese offenzulegen.

Nehmen wir beispielsweise ein Gesundheitsunternehmen, das ein KI-Modell entwickeln möchte, um auf Basis von Krankenakten den Behandlungserfolg von Patienten vorherzusagen. Mithilfe von ZKP kann das Unternehmen einem externen Prüfer nachweisen, dass das Modell mit den firmeneigenen medizinischen Daten trainiert wurde, ohne dabei spezifische Patientendaten preiszugeben. Dies schützt nicht nur die Privatsphäre der Patienten, sondern ermöglicht auch die Entwicklung fortschrittlicher Vorhersagemodelle.

Herausforderungen mit ZKP meistern

ZKP bietet zwar zahlreiche Vorteile, seine Implementierung in der KI ist jedoch nicht ohne Herausforderungen. Die Rechenkomplexität von ZKP-Protokollen kann insbesondere bei großen Datensätzen und komplexen Modellen ein Hindernis darstellen. Fortschritte bei kryptografischen Verfahren und Hardware tragen jedoch stetig dazu bei, diese Herausforderungen zu bewältigen und ZKP so für eine breite Anwendung praktikabel zu machen.

Eine weitere Herausforderung besteht in der Integration von ZKP in bestehende Machine-Learning-Frameworks. Dies erfordert die Zusammenarbeit von Kryptographen, Datenwissenschaftlern und Ingenieuren, um nahtlose und effiziente Lösungen zu entwickeln. Trotz dieser Hürden machen die potenziellen Vorteile von ZKP es zu einem lohnenden Forschungsfeld für die Zukunft der KI.

Die Zukunft der Zero-Knowledge-KI

Mit Blick auf die Zukunft dürfte die Rolle von ZKP im Bereich der KI deutlich zunehmen. Die kontinuierliche Entwicklung effizienterer ZKP-Protokolle und die steigende Nachfrage nach sicheren KI-Lösungen werden voraussichtlich zu einer breiten Akzeptanz in verschiedenen Branchen führen.

In den kommenden Jahren könnte ZKP nicht nur zum Schutz der Trainingsdaten, sondern auch für sichere Inferenz eingesetzt werden, sodass Modelle Vorhersagen treffen können, ohne die zugrundeliegenden Daten preiszugeben. Dies eröffnet neue Anwendungsfälle in Bereichen wie Finanzen, Gesundheitswesen und Cybersicherheit, in denen Datenschutz höchste Priorität hat.

Abschluss

Zero-Knowledge-Proofs (ZKP) stellen einen Meilenstein im Bereich KI und Datenschutz dar. Indem sie das Training von KI-Modellen mit privaten Datensätzen ermöglichen, ohne sensible Informationen preiszugeben, bieten ZKP einen sicheren und innovativen Ansatz zur Nutzung des Potenzials künstlicher Intelligenz. Mit zunehmender Reife und Verfügbarkeit dieser Technologie wird sie zweifellos eine entscheidende Rolle bei der Gestaltung der Zukunft der KI spielen und sicherstellen, dass diese sowohl leistungsstark als auch ethisch vertretbar bleibt.

Die Zukunft gestalten: Zero-Knowledge-KI und Datenschutz bei Trainingsdaten

Im zweiten Teil unserer Untersuchung von Zero-Knowledge-Beweisen (ZKP) und deren Auswirkungen auf den Datenschutz bei KI-Trainingsdaten gehen wir näher auf die technischen Feinheiten, die aktuellen Fortschritte und die Zukunftsperspektiven dieser transformativen Technologie ein.

Technische Feinheiten von ZKP

Um das Potenzial von ZKP voll auszuschöpfen, ist es unerlässlich, die zugrundeliegenden technischen Prinzipien zu verstehen. Im Kern besteht ZKP aus einem Beweiser und einem Verifizierer. Der Beweiser versucht, den Verifizierer von der Wahrheit einer Aussage zu überzeugen, ohne dabei zusätzliche Informationen preiszugeben. Dieser Prozess wird durch interaktive Beweise ermöglicht, bei denen der Verifizierer Fragen stellt und der Beweiser so antwortet, dass die Wahrheit der Aussage bestätigt wird.

Arten von ZKP

Es gibt verschiedene Arten von ZKP, die jeweils für unterschiedliche Anwendungen geeignet sind:

1. Interaktives ZKP (iZKP): Hierbei handelt es sich um einen interaktiven Dialog zwischen dem Beweiser und dem Verifizierer. Der Beweiser liefert Antworten, anhand derer der Verifizierer die Wahrheit der Aussage bestätigen kann.

2. Nicht-interaktiver ZKP (niZKP): Bei dieser Form erzeugt der Beweiser einen Beweis, der ohne Interaktion verifiziert werden kann. Dieser Typ ist effizienter, erfordert aber einen höheren Rechenaufwand.

3. Confidential Computing ZKP: Hierbei wird ZKP mit Confidential Computing kombiniert, um sicherzustellen, dass Daten auch bei der Verarbeitung durch nicht vertrauenswürdige Hardware privat bleiben.

Aktuelle Fortschritte in der ZKP-Technologie

Das Gebiet der ZKP entwickelt sich rasant, wobei sowohl in theoretischer als auch in praktischer Hinsicht bedeutende Fortschritte erzielt werden. Zu den wichtigsten Entwicklungen zählen:

1. Verbesserte Effizienz: Forscher arbeiten kontinuierlich an der Optimierung von ZKP-Protokollen, um den Rechenaufwand zu reduzieren. Techniken wie Succinct ZKP und homomorphe Verschlüsselung werden integriert, um ZKP für groß angelegte Anwendungen praktikabler zu machen.

2. Hardwareintegration: Fortschritte in der Hardwareentwicklung, wie beispielsweise spezialisierte Prozessoren für kryptografische Operationen, machen ZKP praktikabler. Dazu gehört die Entwicklung von Chips, die ZKP-Operationen mit hoher Geschwindigkeit ausführen können, wodurch der Zeit- und Ressourcenaufwand reduziert wird.

3. Open-Source-Lösungen: Die Verfügbarkeit von Open-Source-ZKP-Frameworks und -Bibliotheken demokratisiert den Zugang zu dieser Technologie. Projekte wie ZoKrates und zk-SNARKs (Zero-Knowledge Succinct Non-Interactive Argument of Knowledge) bieten Entwicklern die notwendigen Werkzeuge zur Implementierung von ZKP in ihren Anwendungen.

Anwendungen von ZKP in der Praxis

Die praktischen Anwendungen von ZKP in der KI und darüber hinaus beginnen sich bereits abzuzeichnen. Hier einige bemerkenswerte Beispiele:

1. Finanzdienstleistungen: Banken und Finanzinstitute können ZKP nutzen, um Transaktionen und die Einhaltung von Vorschriften zu überprüfen, ohne sensible Kundendaten preiszugeben. Dies gewährleistet die Einhaltung gesetzlicher Bestimmungen bei gleichzeitigem Schutz der Kundendaten.

2. Gesundheitswesen: Im Gesundheitswesen kann ZKP genutzt werden, um Patientendaten für Forschungszwecke auszutauschen, ohne individuelle Gesundheitsdaten offenzulegen. Dies erleichtert die kollaborative Forschung und schützt gleichzeitig die Privatsphäre der Patienten.

3. Lieferkettenmanagement: Unternehmen können ZKP nutzen, um die Authentizität von Produkten und Prozessen in einer Lieferkette zu überprüfen, ohne Betriebsgeheimnisse preiszugeben. Dies gewährleistet Vertrauen und Transparenz in der Lieferkette.

Überwindung von Herausforderungen für eine breitere Akzeptanz

Trotz des vielversprechenden Potenzials von ZKP bestehen weiterhin einige Herausforderungen, die für eine breitere Anwendung bewältigt werden müssen:

1. Skalierbarkeit: Mit zunehmender Größe von Datensätzen und Modellen wird die Skalierbarkeit von ZKP-Protokollen zu einem entscheidenden Faktor. Forscher arbeiten an Lösungen, um ZKP skalierbarer zu machen, beispielsweise durch die Verbesserung der Beweisgenerierungszeiten und die Reduzierung der Beweisgrößen.

2. Integration in bestehende Systeme: Die Integration von ZKP in bestehende Frameworks und Infrastrukturen für maschinelles Lernen kann komplex sein. Es werden Anstrengungen unternommen, standardisierte Schnittstellen und APIs zu entwickeln, um diesen Prozess zu vereinfachen.

3. Kosten: Der Rechenaufwand für die Generierung und Verifizierung von ZKP-Beweisen kann hoch sein. Fortschritte bei der Hardware und algorithmische Verbesserungen tragen dazu bei, diese Kosten zu senken.

Die Zukunft von ZKP in der KI

Mit Blick auf die Zukunft sieht die Zukunft von ZKP im Bereich der KI vielversprechend und voller Möglichkeiten aus. Mit zunehmender Reife der Technologie können wir Folgendes erwarten:

1. Breitere Branchenakzeptanz: Da immer mehr Branchen die Vorteile von ZKP erkennen, wird sich die Anwendung über anfängliche Pilotprojekte hinaus ausweiten und zu einer Standardpraxis im Bereich Datenschutz werden.

2. Erweiterte Anwendungsfälle: Es werden neue und erweiterte Anwendungsfälle entstehen, die ZKP für sichere KI-Anwendungen in Bereichen wie autonomen Systemen, Smart Cities und personalisierter Medizin nutzen.

3. Die Zukunft von Zero-Knowledge-KI und Datenschutz in Trainingsdaten

Während wir weiterhin die Zukunft von Zero-Knowledge-Beweisen (ZKP) im Bereich der KI und des Datenschutzes erforschen, können wir bahnbrechende Fortschritte erwarten, die unsere Herangehensweise an den sicheren Datenaustausch und das Modelltraining grundlegend verändern werden.

Sich weiterentwickelnde ZKP-Protokolle

Die kontinuierliche Weiterentwicklung von ZKP-Protokollen ist ein wesentlicher Treiber für zukünftige Fortschritte. Forscher konzentrieren sich auf die Entwicklung effizienterer und skalierbarer ZKP-Systeme. Dies umfasst:

1. Kompaktes ZKP: Kompaktes ZKP zielt darauf ab, die Größe der Beweise und die Verifikationszeiten zu reduzieren und ZKP dadurch für groß angelegte Anwendungen praktikabler zu machen. Techniken wie zk-SNARKs und zk-STARKs spielen dabei eine führende Rolle.

2. Quantenresistente ZKP: Mit den Fortschritten im Quantencomputing steigt der Bedarf an ZKP-Systemen, die gegen Quantenangriffe resistent sind. Es wird an der Entwicklung von Post-Quanten-ZKP-Protokollen geforscht, die Daten in einer quantenmechanischen Zukunft sichern sollen.

3. Interoperabilität: Die Interoperabilität von ZKP-Systemen mit verschiedenen Frameworks und Systemen ist für eine breite Akzeptanz entscheidend. Es werden Anstrengungen unternommen, ZKP-Protokolle zu standardisieren, um sie zugänglicher und mit bestehenden Technologien kompatibel zu machen.

Integration von ZKP mit neuen KI-Technologien

Mit der Weiterentwicklung von KI-Technologien wird ZKP eine immer wichtigere Rolle beim Schutz der Privatsphäre spielen. Zu den Bereichen, in denen ZKP besonders wirksam sein wird, gehören unter anderem:

1. Föderiertes Lernen: Föderiertes Lernen ermöglicht es mehreren Parteien, gemeinsam ein Modell zu trainieren, ohne ihre Daten auszutauschen. ZKP kann dies verbessern, indem es die Überprüfung von Modellaktualisierungen ermöglicht, ohne die zugrunde liegenden Daten offenzulegen. Dadurch wird sichergestellt, dass nur korrekte und gültige Aktualisierungen integriert werden.

2. Edge-KI: Beim Edge-Computing findet die Datenverarbeitung näher am Entstehungsort der Daten statt. ZKP kann sicherstellen, dass Edge-Geräte die Integrität und Vertraulichkeit von Daten überprüfen können, ohne sensible Informationen zu gefährden. Dadurch eignet es sich ideal für Anwendungen wie das Internet der Dinge (IoT) und autonome Fahrzeuge.

3. KI für das Gemeinwohl: ZKP ermöglicht sichere Kooperationen in Bereichen wie Klimamodellierung, Wirkstoffforschung und Sozialwissenschaften, in denen Datenschutz von entscheidender Bedeutung ist. Indem ZKP Forschern erlaubt, Erkenntnisse auszutauschen, ohne sensible Daten preiszugeben, kann es Innovationen beschleunigen und gleichzeitig ethische Standards wahren.

Gesellschaftliche und ethische Implikationen

Die Anwendung von ZKP in den Bereichen KI und Datenschutz wirft auch bedeutende gesellschaftliche und ethische Fragen auf:

1. Vertrauen und Transparenz: ZKP kann das Vertrauen in KI-Systeme stärken, indem es transparente und gleichzeitig private Verifizierungsprozesse bereitstellt. Dies trägt dazu bei, das öffentliche Vertrauen in KI-Technologien zu festigen, was für deren breite Akzeptanz unerlässlich ist.

2. Dateneigentum und -kontrolle: ZKP stärkt die Position von Dateneigentümern, indem es ihnen ermöglicht, die Nutzung und Weitergabe ihrer Daten zu kontrollieren. Dies kann zu ethischeren Datenpraktiken und faireren Datenmärkten führen, auf denen Einzelpersonen mehr Kontrolle über ihre persönlichen Daten haben.

3. Einhaltung gesetzlicher Bestimmungen: Angesichts weltweit immer strengerer Datenschutzbestimmungen unterstützt ZKP Unternehmen bei deren Einhaltung durch robuste Mechanismen zum Schutz der Privatsphäre. So wird sichergestellt, dass die KI-Entwicklung im Rahmen rechtlicher und ethischer Vorgaben bleibt.

Abschluss

Zero-Knowledge-Proofs (ZKP) stellen eine bahnbrechende Technologie dar, die das Potenzial besitzt, den Umgang mit Datenschutz in der KI grundlegend zu verändern. Durch die Ermöglichung eines sicheren und privaten Datenaustauschs eröffnen ZKP neue Möglichkeiten für Zusammenarbeit, Innovation und ethische Datenpraktiken.

Mit der Weiterentwicklung der ZKP-Technologie wird deren Integration in KI- und Machine-Learning-Frameworks immer nahtloser. So lassen sich aktuelle Herausforderungen bewältigen und der Weg für zukünftige Fortschritte ebnen. Die Zukunft ist vielversprechend, denn ZKP trägt dazu bei, eine Zukunft zu gestalten, in der KI sicher und ethisch einwandfrei eingesetzt werden kann und der gesamten Gesellschaft zugutekommt.

Zusammenfassend lässt sich sagen, dass es bei der Zukunft von Zero-Knowledge-KI und dem Datenschutz von Trainingsdaten nicht nur um den Schutz sensibler Informationen geht, sondern vielmehr um die Förderung einer neuen Ära sicherer, kollaborativer und innovativer KI-Entwicklung, die die Privatsphäre respektiert und ethische Standards wahrt. Die kontinuierlichen Fortschritte in der ZKP-Technologie werden maßgeblich zur Verwirklichung dieser Vision beitragen.

Blockchain-Chancen erschlossen Die digitale Grenze erkunden_1_2

So erschließen Sie sich das Krypto-Einkommenspotenzial Ihr Leitfaden zum Geldverdienen im digitalen